Trojan là gì và máy tính của bạn đang gặp nguy hiểm từ những cuộc tấn công của Trojan? Đừng lo lắng! Chỉ với 5 bước đơn giản, bạn có thể bảo vệ thiết bị của mình một cách hiệu quả. Hãy cùng tìm hiểu ngay những cách thức phòng tránh Trojan hiệu quả nhất.

Những điều cần biết về Trojan là gì?

Trojan là gì?

Trojan hay còn gọi là Trojan horse, là loại mã độc ẩn mình dưới vẻ bề ngoài của phần mềm hợp pháp, với mục đích gây hại cho dữ liệu hoặc mạng của người dùng. Khác với virus, Trojan không tự sao chép hoặc lây nhiễm sang các tệp khác, mà hoạt động âm thầm, thu thập thông tin và tạo ra các lỗ hổng bảo mật.

Để bảo vệ mình khỏi Trojan, người dùng nên cẩn trọng khi tải xuống phần mềm từ nguồn không rõ ràng và thường xuyên cập nhật phần mềm bảo mật. Việc nâng cao nhận thức về các mối đe dọa từ mã độc là rất quan trọng để duy trì an toàn cho thiết bị và thông tin cá nhân.

Nguyên nhân máy tính bị Trojan xâm nhập

Là một người từng bị Trojan tấn công, dưới đây là một số nguyên nhân mình thống kê được mà bạn nên biết:

- Tệp đính kèm trong email: Mở các tệp đính kèm không rõ nguồn gốc có thể dẫn đến việc máy tính bị lây nhiễm Trojan.

- Lỗ hổng trong ứng dụng: Những lỗ hổng trong trình duyệt web, ứng dụng và phần mềm nhắn tin, đặc biệt khi không cập nhật bản sửa lỗi, tạo cơ hội cho Trojan xâm nhập.

- Tải phần mềm từ nguồn không uy tín: Tải xuống phần mềm từ các trang web lưu trữ tài nguyên hoặc mạng chia sẻ tệp có thể chứa nhiều virus và phần mềm độc hại.

- Tấn công gián tiếp: Trojan không chỉ tấn công trực tiếp mà còn có thể gây hại tùy thuộc vào các điểm yếu của thiết bị, làm tăng rủi ro cho người dùng.

Nhận diện những đặc điểm nổi bật của Trojan

Trojan là một loại mã độc hại có những đặc điểm đặc trưng sau:

- Ẩn mình dưới lớp vỏ chương trình hợp pháp: Trojan có khả năng tạo ra một chương trình máy tính ẩn dưới dạng phần mềm hữu ích, nhằm đáp ứng nhu cầu của người dùng. Điều này giúp nó tránh được sự phát hiện ban đầu.

- Thực hiện thao tác không mong muốn:Chương trình của Trojan thường thực hiện các hành động không mong muốn mà người dùng không hay biết, che đậy sự hiện diện của nó để không bị phát hiện.

- Chứa đựng ứng dụng gián điệp: Nhiều Trojan tích hợp các ứng dụng gián điệp, cho phép kẻ tấn công điều khiển thiết bị của bạn từ xa qua mạng, gây ra các rủi ro bảo mật nghiêm trọng.

- Lừa gạt người dùng: Trojan thường được thiết kế để lừa gạt người dùng thực hiện các thao tác mà họ không có nhu cầu, dẫn đến việc cung cấp quyền truy cập trái phép.

- Tính năng tự phân tán: Hiện nay, nhiều loại Trojan được trang bị tính năng tự phân tán, giúp chúng phát tán như virus, điều này gây khó khăn trong việc phân biệt và xử lý.

Cách thức hoạt động của Trojan: Điều bạn cần biết

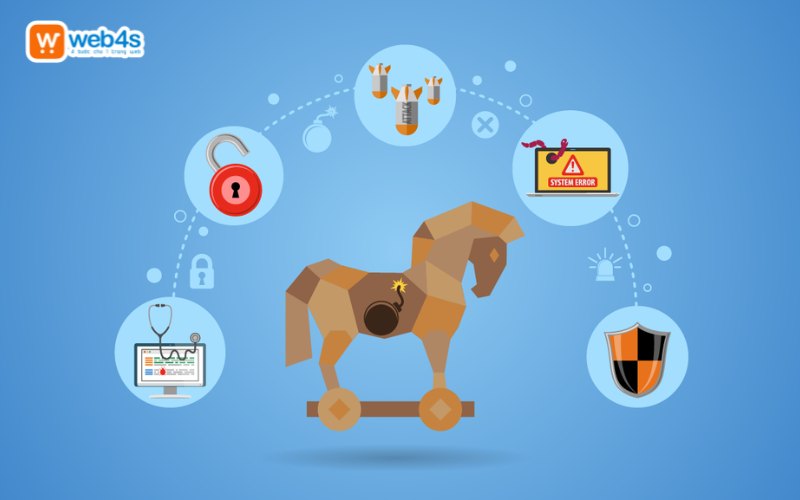

Trojan không tấn công trực tiếp bằng cách xâm nhập từ cửa trước, mà thường lợi dụng sự sơ hở của người dùng để chèn mã độc vào các phần mềm hợp pháp. Sau khi được cài đặt, Trojan bắt đầu hoạt động và có thể lan rộng nhanh chóng, gây ra nhiều hậu quả nghiêm trọng nếu không có biện pháp ngăn chặn kịp thời. Các dạng Trojan phổ biến hiện nay:

- Remote Access Trojans (RAT): Loại Trojan này cho phép kẻ tấn công kiểm soát toàn bộ hệ thống máy tính từ xa, thực hiện các hành động xấu mà người dùng không hay biết.

- Data-Sending Trojans: Mọi thông tin cá nhân từ máy tính của người dùng sẽ được gửi về cho kẻ sử dụng Trojan, tạo ra rủi ro nghiêm trọng về bảo mật thông tin.

- Destructive Trojans: Những Trojan này có khả năng phá hủy hệ thống trong thời gian ngắn, gây thiệt hại lớn cho người dùng.

- Denial of Service (DoS) và DDoS Attack Trojans: Chúng được sử dụng để tham gia vào các cuộc tấn công mạng DDoS, làm tê liệt các dịch vụ trực tuyến.

- Proxy Trojans: Các Trojan này biến máy tính của người dùng thành một máy chủ proxy, giúp kẻ tấn công ẩn danh trong các hoạt động xấu.

- HTTP và FTP Trojans: Những Trojan này tự thiết lập các máy chủ HTTP hoặc FTP, từ đó khai thác các lỗ hổng bảo mật của người dùng.

- Security Software Disable Trojans: Loại Trojan này có khả năng tắt các tính năng bảo mật của hệ thống, tạo điều kiện cho các cuộc tấn công tiếp theo.

Top các loại Trojan phổ biến mà bạn nên cảnh giác

Trojan Backdoor

Trojan Backdoor là loại mã độc cho phép hacker truy cập vào hệ thống của người dùng mà không cần sự đồng ý. Các tin tặc có thể thực hiện mọi thao tác như đọc dữ liệu, xóa tệp hay chuyển tiếp tài liệu mật khi người dùng vô tình cài đặt Trojan thông qua các chiêu trò lừa đảo.

Trojan Rootkit

Trojan Rootkit có khả năng che giấu các hoạt động độc hại trong hệ thống, nhằm tránh sự phát hiện của các phần mềm bảo mật. Mục tiêu chính của Rootkit là gia tăng tuổi thọ của mã độc, cho phép hacker duy trì quyền kiểm soát lâu dài trên thiết bị của người dùng.

Trình tải xuống Trojan

Loại Trojan này có khả năng tải xuống và cài đặt các mã độc khác vào thiết bị của bạn. Không chỉ vậy, trình tải xuống Trojan còn có thể nâng cấp phần mềm độc hại đã cài đặt, làm tăng mức độ nguy hiểm cho hệ thống của bạn.

Trojan Banker

Trojan Banker là một trong những loại mã độc nguy hiểm nhất, chuyên nhắm đến các thông tin ngân hàng của người dùng. Nó có thể đánh cắp các chi tiết quan trọng như số tài khoản, số CVV, và thông tin thẻ tín dụng, tạo ra rủi ro lớn cho tài khoản ngân hàng của bạn.

Lời kết

Nếu còn thắc mắc gì, hãy liên hệ Web4s để được hỗ trợ thêm thông tin ngay nhé!

- Tổng đài hỗ trợ (24/7): 1900 6680 hoặc 0901191616

- Email: contact@sm4s.vn

- Website: https://deals.com.vn/

- Fanpage: https://www.facebook.com/web4s

- YouTube: https://www.youtube.com/channel/UCr778Hq-QhCEBTGFc9n-Pcg